На какие особенности внедрения SIEM нужно обращать внимание прежде всего?

Правильно настроенный и поддерживаемый SIEM – это мозг системы ИБ, но задача обучения этого мозга требует очень хорошего уровня экспертизы специалиста и хорошо поставленных процессов ИБ.

Поэтому вопрос номер один, который нужно задавать при принятии решения об использовании SIEM – насколько квалификация службы ИБ и текущая зрелость процессов ИБ позволят корректно и эффективно использовать этот инструмент. Если очевидно, что нет возможности поддерживать самостоятельно SIEM, и он будет “греть воздух”, то тратить большие бюджеты на SIEM – совсем неоптимальный шаг. В этом случае стоит рассмотреть вариант аутсорсинга функции мониторинга и расследования инцидентов – например, посредством подключения услуг коммерческого SOC. Порой за цену техподдержки SIEM можно получить, в рамках коммерческого SOC как сам инструмент, так и экспертизу. При этом SLA может предполагать круглосуточный режим поддержки.

Второй вопрос – задачи масштабирования системы. Крайне важно предусмотреть такую архитектуру, которая будет способна обработать поток событий как в пиковые часы, так и в среднем. При этом необходимо распределить нагрузку на компоненты, при необходимости обеспечив балансировку данной нагрузки и выполнять рутинную обработку как можно ближе к источникам.

Третий вопрос – обеспечение надежности SIEM. Может заключатся как в дублировании компонент для отказоустойчивости, так и в дублировании по регионам для катастрофоусточивости.

Четвертый вопрос – срок хранения событий и их защита для возможности ретроспективного анализа в течение необходимого периода времени и для минимизации риска компрометации/потери данных.

Пятый вопрос – наличие необходимых коллекторов и парсеров “из коробки”. Хорошо адаптированный текущий список источников в SIEM позволит в будущем избежать массу рутинных операций и доработок.

Шестой вопрос – соответствие текущим требованиям законодательства, регуляторов, отраслевых и корпоративных стандартов. Например, недавно принятый Федеральный Закон «О безопасности критической информационной инфраструктуры Российской Федерации», а также некоторые требования регулятора, могут предписывать использовать сертифицированный ФСТЭК SIEM.

Ответы на эти вопросы позволят подобрать подходящий вариант использования SIEM.

Как выбираются источники данных для SIEM?

В идеальной ситуации чем больше источников событий – тем меньше вероятность пропустить важное событие и не идентифицировать значимый инцидент, получив так называемую ошибку второго рода (False Negative).

Но практика говорит о том, что при очень больших потоках событий возрастает вероятность ошибок первого рода (False Positive) – поскольку обработка бо́льшего количества событий приводит к усложнению задачи написания комплексных корреляционных правил и процесса фильтрации этих самых ошибок. Не говоря уже о том, что обработка дополнительных событий может серьезно увеличить стоимость решения.

Специалисты рекомендуют при выборе списка источников на первых этапах фокусироваться на технических средствах защиты информации, системах аутентификации и авторизации, и ИБ событиях с прикладных систем. И далее, в процессе развития и повышения зрелости службы ИБ и службы SOC, подключать все больше и больше системных событий, в т. ч. для отработки результатов процесса Threat Hunting (например, поиска в событиях прошлого следов третированных атак и создания корреляционных правил для идентификации таких атак в реальном времени).

Иногда лучшие практики рекомендуют “обрезать” объем событий посредством определения важности (severity) и конкретных модулей-источников (facility).

Подобные приёмы также используют и для сохранения производительности SIEM.

Требуется ли поддержка?

Фактически в любой реализации SIEM необходимо тесное взаимодействие с Tier2 и Tier 3 службами техподдержки: вопросы парсинга, вопросы срабатывания корреляционных правил, нюансы визуализации и отчетности, стабильность работы компонент, поддержка кодировок, вопросы сертификации, вопросы миграции и обновлений, восстановлений после сбоев.

В итоге сложно представить эффективную работу SIEM на более-менее развитой ИТ-инфраструктуре без хорошо отлаженного взаимодействия с технической поддержкой производителя.

В чем преимущества сервисной модели SIEM?

Для начала нужно выделить два элемента сервисной модели:

1. Сервисная модель продажи оператором коммерческого SOC самого SIEM как инструмента: MSSP (Managed Security Service Provider);

2. Экспертиза ИБ, предоставляемая на аутсорсинг сервисными операторами коммерческого SOC.

В итоге сервисная модель как сочетание экспертизы команды коммерческого SOC и OPEX-модели инструмента SIEM имеет следующие преимущества:

- Снижение или полное исключение CAPEX затрат;

- Снижение OPEX для ряда процессов ИБ (мониторинг, расследование инцидентов, аналитика)

- Повышение эффективности службы ввиду специализации аналитиков ИБ на конкретных процессах ИБ;

- Высвобождение ресурсов заказчика, возможность их более эффективного использования;

- Повышение уровня осведомленности топ-менеджмента о положительных результатах деятельности службы ИБ, что зачастую способствует дополнительной поддержке в проектах и упрощает принятие решений.

Как сделать выбор – классическая или сервисная схема SIEM?

Универсальных подходов нет. Практика показывает, что крупные заказчики, обладающие развитой службой ИБ и большими ресурсами, предпочитают локализовывать процессы мониторинга ИБ на своей стороне. В этом случае выбор классической схемы CAPEX является наиболее частым выбором.

Для малого и среднего бизнеса вопрос стоимости решения становится определяющим, кроме того, как говорилось выше, не всегда уровень зрелости служб ИБ позволяет эффективно использовать SIEM как центральный элемент службы ИБ.

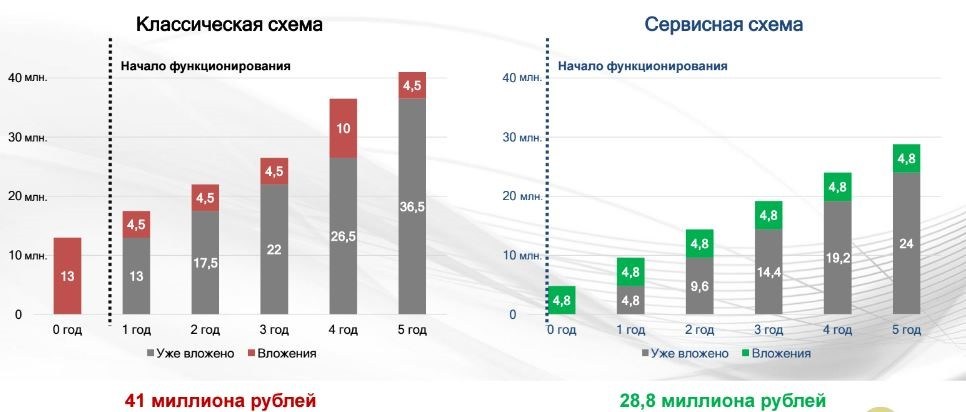

Специалисты часто предлагают клиентам наглядные графики со сравнением затрат на OPEX и CAPEX модель при одинаковых параметрах SIEM. Чаще всего OPEX оказывается значительнее выгоднее как по затратам, так и по набору функций – ведь MSSP модель почти всегда предлагает клиенту не просто инструмент, а ещё и набор сервисных процессов мониторинга ИБ:

Приведённый пример не является действительным расчётом, а отображает примерное соотношение CAPEX модели с приобретением SIEM для инфраструктуры уровня малого-среднего и OPEX модели для аналогичной инфраструктуры с приобретением SIEM на баланс сервисного оператора коммерческого SOC. При этом в OPEX входит и предоставление ряда базовых услуг сервиса коммерческого SOC. В итоге очевидно, что OPEX модель предлагает больше за меньшие деньги. Отказаться от такого подхода можно только в силу внутренних политик, предписывающих сосредоточение всех функций внутри организации или в целом консервативности ИБ. Данная демонстрация показывает причину того, что рынок услуг аутсорсинга ИБ растёт бо́льшими темпами, чем рынок ИБ в целом.